Autorun.inf

Содержание:

- Autorun-вирус. Признаки заражения системы.

- AutoRun Pro Enterprise [14.10.0.423 + Rus] (2017) Русский скачать торрент

- Overview

- Работа с программой Autoruns

- autorun сканер

- Другие процессы

- [IgnoreContentPaths] Keys

- Отключение автозапуска

- Что такое AutoRuns?

- Признаки заражения флешки

- Работа с интерфейсом Autoruns

- Практические рекомендации по использованию Autoruns.

- Best practices for resolving autorun issues

Autorun-вирус. Признаки заражения системы.

Большая часть autorun вирусов, проникая в систему, как правило меняют конфигурацию системы таким образом, чтобы пользователь не мог каким либо образом противостоять угрозе. Вот самые распространенные из них:

- При запуске диспетчера задач Windows появляется сообщение «Диспетчер задач отключен администратором» (о том как исправить такую ситуацию читайте в статье Диспетчер задач отключен администратором. Решение).

- При запуске редактора реестра Windows появляется сообщение «Редактирование реестра запрещено администратором системы».

- На дисках создается скрытый файл autorun.inf, а при удалении создается снова.

- Невозможно открыть или удалить файл autorun.inf. Windows сообщает, что доступ к файлу невозможен.

- При попытке открытия диска открывается диалог «Выберите программу для открытия этого файла»

- При попытке открытия диска он стал открываться в отдельном окне;

Из меню Проводника (в Xp) Сервис исчез пункт Свойства папки.

AutoRun Pro Enterprise [14.10.0.423 + Rus] (2017) Русский скачать торрент

Описание:

AutoRun Pro Enterprise — это высокофункциональный визуальный инструмент для создания интерфейсов автозагрузочных меню и презентаций профессионального уровня. Скачав утилиту на diakov.net, вы до предела упростите процесс создания и редактирования таких интерфейсов в среде WYSIWYG (получаешь то, что видишь) — клик, перемещение и просмотр результата. Всё легко и быстро!

Легко осваивается, присутствуют демонстрации и мастера работы с проектами. Создание вашего авторана будет ограничиваться только вашей фантазией. Вы без проблем создадите прелоад загрузки диска (с проигрыванием музыки), создавать на диске формы отправки е-mail, открытие сайтов в браузере, по нажатию кнопки запускать необходимую программу или файл, проинтегрировать ваш любимый медиа плеер, для проигрывания музыки или видео прямо в вашем диске,не устанавливая дополнительных программ. Если хотите, то можете поставить защиту на ваш диск, и он запустится только после того как введут правильный пароль, а можно заблокировать диск через определенное количество дней или запусков. Все ограничивается только вашей фантазией.

Основные возможности:

Особенности: • Показ любого документа типа TXT, DOC, HTML с помощью автоматического запуска соответствующих приложений. • Печать любого документа типа TXT, DOC, HTML с помощью автоматического запуска соответствующих приложений. • Можно запускать любую программу. • Запустить браузер по умолчанию по URL на документе. • Отправить по электронной почте. • Интегрированный веб-браузер и внутренние команды. • Встроенный плеер. • Интеграция с Media Player. • Слайд-шоу фотографий (фотоальбом), более 100 стилей. • Цвет фона, цвет градиента и прозрачной форме. • Фоновый звук. • Заставки, звуковые заставки. • Полный фон экрана и логотип. • Лицензионное соглашение. Вы можете показать лицензионное соглашение до того, как файлы запускаются. Пользователь должен принять лицензию, чтобы продолжить. Если пользователь не принимает лицензию, то AutoRun завершает работу досрочно. • Безопасность. Вы можете защитить свой компакт-диск от начала нелицензированных пользователей, требуя от пользователей, чтобы представить имя пользователя и пароль или код для проверки подлинности. • Выход форме. Показать информацию или подтверждения выхода до выхода из программы • Неограниченное количество подпапок. • Изображения включают растровые, иконки, JPEG, EMF, WMF, а так же статичные или анимированные GIF плюс прозрачные PNG изображения. • Шаблон страницы. • Объект шаблона. • CD иконки и значок для папок отображаются в строке заголовка. • Тестирование без записи компакт-дисков. • Прожиг проекта на CD-R/CD-RW непосредственно встроенным CD Burner. • Создать единый исполняемый файл. • Публикация проекта в новую папку. • Создать ISO образ компакт-диска файл. • Установка программного обеспечения • вы можете установить по умолчанию программу для просмотра файлов, если пользователь не указал один на своем компьютере. Например, если вы запускаете PDF файл, вы можете включить Adobe Acrobat Reader программное обеспечение на CD и установить его. Вы можете определить один или несколько файлов, которые будут установлены. • Создание выпадающего меню, панель инструментов и строку состояния для страниц, как и большинство стандартных окон, чтобы сделать вашу страницу более профессиональной. • Создать контекстное меню, вы можете определить во всплывающем меню, которое появляется, когда пользователь нажимает на объект или фон страницы с помощью правой кнопки мыши, как и большинство профессиональных приложений. • Срок годности CD, указывается дата истечения срока для компакт-дисков. • Знания языков программирования не требуется. • Не обязательно делать записи в реестре. • Запускается с компакт-диска без инсталляции.Скриншоты:

Overview

If your 1C:Enterprise applied solutions are delivered on a CD or DVD media, you might want to create the AutoRun application. The application is started automatically when you mount the CD or DVD. It offers end users to install both the platform and the applied solutions.

Both the settings and the interface of the AutoRun application are simple. The AutoRun application displays a dialog box with the following elements:

- Title

- Background

- List of available actions with their descriptions

- Exit button

All of these elements are customizable. The list of available actions can include installing applied solutions, viewing documentation, and so on.

You can add the following optional features:

- Localization and language selection

- Sublists to the main menu, which form a multilevel menu

- Predefined installation settings for the 1C:Enterprise platform and for the applied solutions (available only for Windows)

The AutoRun application is available for Windows (autorun.exe) and Linux (autorun) operating systems. The Linux application can run on both 32-bit and 64-bit operating systems.

Работа с программой Autoruns

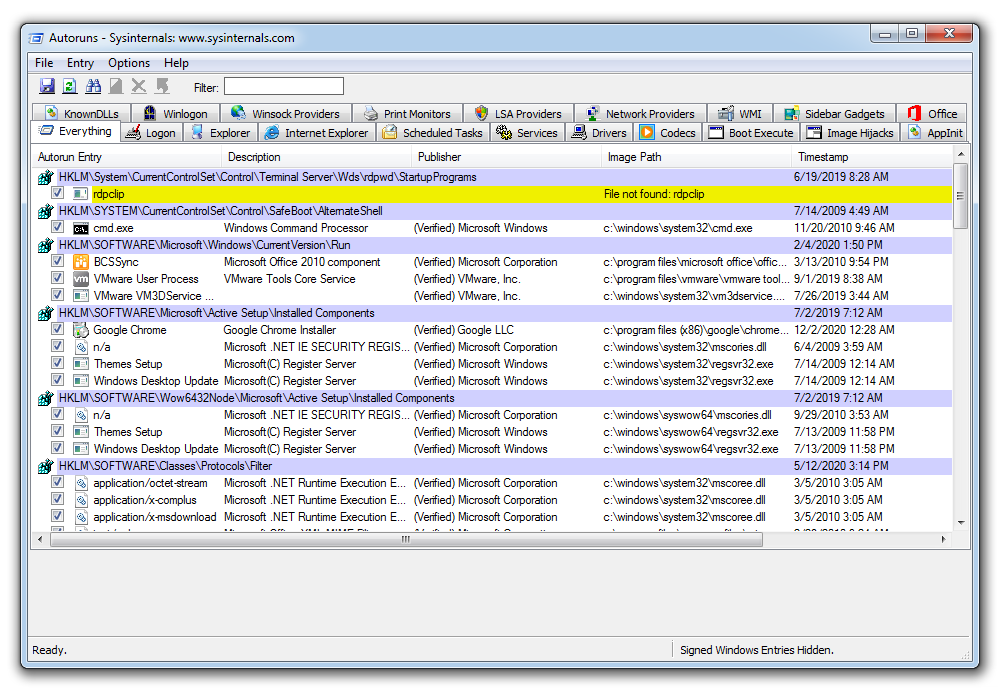

Интерфейс программы

После запуска окно программы будет выглядеть так:

Программа официально поддерживает только английский язык, но и так разобраться с программой несложно.

Все автозапускаемые сервисы в программе разбиты по разделам (1). Открыв вкладку с нужным разделом, в центре окна появится список относящихся к нему сервисов.

Если открыта вкладка Everything (отображение сервисов сразу со всех разделов), то в списке будет видно разделение по разделам (2). Некоторые сервисы отмечены жёлтым цветом (3). Это значит, что файла для запуска этой программы / службы / сервиса в Windows не существует и осталась лишь запись в реестре. Такие записи можно удалить без последствий. Розовым (4) выделены те сервисы, которые программа считает подозрительными. Однако, не стоит ориентироваться целиком на логику программы, поскольку она часто считает подозрительными даже реально безопасные программы.

Всё, что отмечено галочками (как правило, это более 90% из списка) у вас загружается автоматически либо при старте системы, либо при выполнении иных событий.

Удобнее всего пользоваться основным разделом Everything, поскольку через него выводится сразу всё. Отдельно, как правило, может потребоваться заглянуть в разделы:

- Scheduled Tasks. Программы, запуск которых запланирован через утилиту Windows «Планировщик задач».

- Services. Здесь перечисляются автозапускаемые службы Windows.

- Drivers. Тут будут отображаться загружаемые с Windows драйвера (программы для управления устройствами компьютера).

- Winlogon. Программы, запускаемые при загрузке Windows.

- Logon. Программы, запускаемые при входе пользователя в Windows.

Все остальные разделы проще смотреть через общую вкладку Everything.

Список вывода автозагрузки сделан в виде таблицы. Назначение колонок таблицы:

- Autorun Entry. Здесь указан сам автозапускаемый файл, драйвер, сервис.

- Description. В этой колонке выводится описание к каждому пункту автозагрузки, из которого часто можно увидеть, для чего служит тот или иной пункт.

- Publisher. Издатель файла, т. е. разработчик. Если указано в скобках Verified, значит, издатель проверен, т. е. это оригинальный файл, а не какой-то подменённый (например, вирусом).

- Image Path. Путь к файлу в проводнике Windows.

- Timestamp. Время модификации файла. Иногда здесь может отображаться некорректное время, например, в будущем.

- VirusTotal. Результат проверки файлов автозапуска на возможность заражения через сайт virustotal.com.

Настройка автозагрузки

Чтобы отключить нужные сервисы из автозагрузки просто снимите рядом с ними галочки. Изменения применяются сразу и при следующей загрузке Windows те сервисы, с которых вы ранее сняли галочки уже не будут загружаться.

Работать с автозагрузкой нужно очень внимательно! При отключении многих сервисов ваша система может в итоге не загрузиться!

Настоятельно рекомендую, перед тем как вы начнёте посредством отключения каких-то пунктов из автозагрузки искать источник проблемы, выключить в настройках отображение всех системных сервисов Windows, а именно от компании Microsoft. Для этого откройте меню Options и выберите Hide Microsoft Entries. Пункт Hide Windows Entries выключится автоматически.

Пункт Hide Empty Location оставляйте всегда включённым, поскольку он позволяет скрыть пустые записи.

При отключении сервисов из автозагрузки, соответствующие им записи в реестре Windows всё равно останутся. Чтобы полностью удалить сервис из автозагрузки, кликните по нему правой кнопкой мыши и выберите Delete.

Удалять следует только те пункты автозагрузки, которые остались после удаления самих программ! Удалив что-то из автозагрузки, восстановить это затем уже не получится! Поэтому прежде чем что-то основательно удалять, для начала проверьте работу компьютера просто отключив нужный сервис, не удаляя его.

Чтобы посмотреть, к какому файлу и (или) записи в реестре Windows относится тот или иной пункт автозагрузки, кликните по нему правой кнопкой мыши и выберите один из вариантов: Jump to Entry или Jump to Image.

Выбрав первый вариант, откроется реестр Windows сразу на той записи, которая соответствует выбранному пункту автозапуска.

Выбрав второй вариант, откроется папка проводника Windows с тем файлом, который соответствует выбранному пункту автозапуска.

Это полезно тогда, когда вам нужно знать, что конкретно за файл находится в автозапуске и где он расположен наглядно в проводнике Windows.

Таким образом, вы можете отключать либо ненужные программы, сервисы, драйверы из автозапуска системы, либо методом последовательного отключения (например, по 5-10 шт.) и проверки, находить источник проблемы в работе Windows.

autorun сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Другие процессы

pavlsphook.dll xdaemon.exe eectrl64.sys autorun.exe aro.exe rupdate.exe odd_monitor.exe owexplorer.dll gmouseservice.exe eng64.sys frwl_notify.exe

[IgnoreContentPaths] Keys

Folders listed in this section, and their subfolders, are ignored by Autoplay when searching a media for content. They can be given with or without a leading backslash (\). In either case they are taken as absolute paths from the root directory of the media. In the case of folders with spaces in their names, do not enclose them in quotes as the quotes are taken literally as part of the path.

Paths in this section take precedence over paths in the section. If a path given in is a subfolder of a path given in , it is still ignored.

Use of this section is intended to allow content authors both to communicate the intent of content to Autoplay and to shorten its scan time by limiting the scan to certain significant areas of the media.

The following are all valid paths

The section is only supported under Windows Vista and later.

Отключение автозапуска

РЕЕСТРЗа включение и отключение автозапуска для разных типов носителей отвечают ключи реестра:

«NoDriveTypeAutoRun»=dword:000000ff

«NoDriveTypeAutoRun»=dword:000000ff

Возможные значения данного ключа:0x01 (DRIVE_UNKNOWN) — отключить автозапуск на приводах неизвестных типов (тип которого не может быть

определён)0x02 (DRIVE_NO_ROOT_DIR) — отключить автозапуск на дисках которым не назначена буква (не

примонтированных в корень)0x04 (DRIVE_REMOVABLE) — отключить автозапуск съёмных устройств (дискеты, флешки)0x08 (DRIVE_FIXED) — отключить автозапуск НЕсъемных устройств (жёсткий диск)0x10 (DRIVE_REMOTE) — отключить автозапуск сетевых дисков0x20 (DRIVE_CDROM) — отключить автозапуск CD-приводов0x40 (DRIVE_RAMDISK) — отключить автозапуск на виртуальном диске (RAM-диск)0x80 (DRIVE_FUTURE) — отключить автозапуск на приводах неизвестных типов (будущие типы устройств)

0xFF — отключить автозапуск вообще всех дисков.

Альтернативный, более радикальный, способ запрета обработки autorun.inf:

@=»@SYS:DoesNotExist»

Реестр (ветвь HKLM), запрет автостарта всех типов файлов:

«*.*»=»»

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

AutoRuns: основы

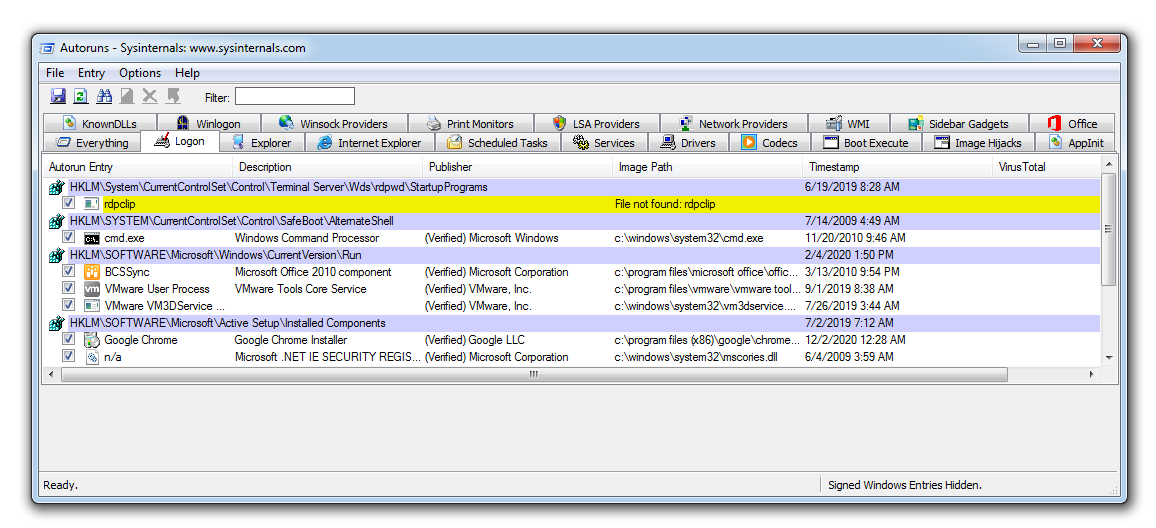

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

-

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

-

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

-

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

-

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

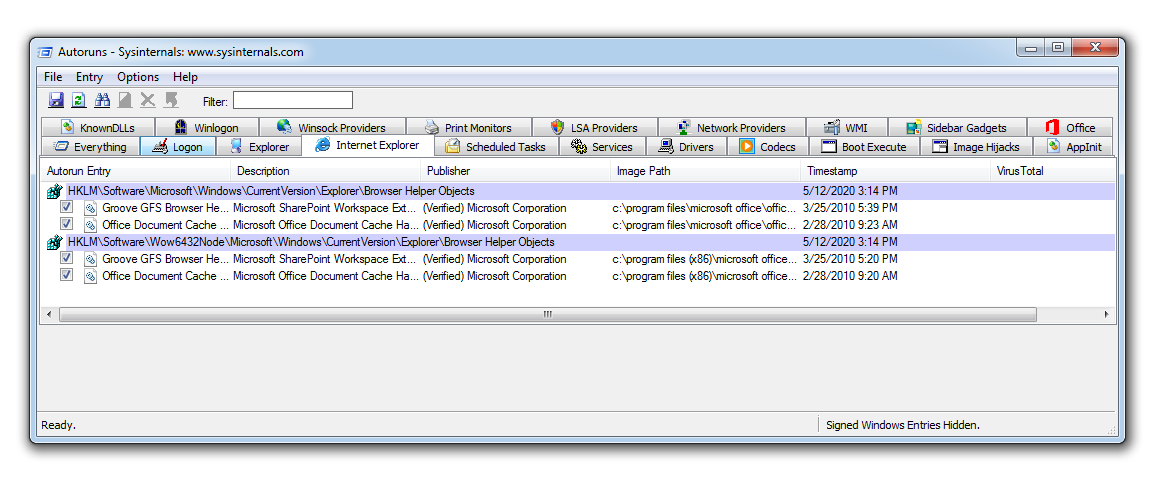

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Признаки заражения флешки

Наличие файла автозапуска на CD диске с игрой означает скорее то, что на диске есть инсталлятор игры. Аналогично, как и на CD диске с фильмом присутствует меню с возможностью установить кодеки для просмотра видео. Однако, присутствие файла autorun.inf на флешке (mp3-плеере, цифровой камере или другом цифровом носителе) уже вызывает подозрение и с большой долей вероятности указывает на присутствие autorun червя на флешке.

Рассмотрим типичный пример зараженного съемного диска:

На рисунке явно видно, что на съемном диске (G:) присутствует скрытый файл autorun.inf и скрытая папка RECYCLER. Анализируя содержимое файла автозапуска, становится понятно, что при автозапуске съемного носителя запускается файл jwgkvsq.vmx (worm win32 autorun) из папки RECYCLER.

Разумеется, для просмотра скрытых файлов и папок в Проводнике, необходимо поставить соответствующую галочку в настройках вида папок (пункт Сервис в меню Проводника – Параметры папок – Вид).

Стоит напомнить, что не всегда файл автозапуска является признаком заражения вирусом worm win32 autorun. Возможно, на флешке присутствует автоматическое меню с набором портативных программ, или же файл autorun.inf указывает только на иконку устройства.

Если при попытке открытия файла autorun.inf система выдает сообщение о том, что доступ к файлу невозможен, скорее всего, система уже заражена и доступ к файлу заблокировал worm autorun.

Рассмотрим работу антивирусной утилиты Antirun в данном случае. При подключении устройства, зараженного вирусом autorun (файл jwgkvsq.vmx), программа Antirun предупредит пользователя о существующей угрозе в всплывающем диалоге в области над системным треем:

На данном диалоге видно, что Antirun распознал автоматически запускающийся файл (jwgkvsq.vmx) и предложил его удалить. Также из данного диалога можно безопасно открыть диск, не запуская файл вируса, просмотреть информацию о диске, либо безопасно извлечь устройство.

Работа с интерфейсом Autoruns

Вы можете загрузить инструмент Autoruns с веб-сайта SysInternals, как и все остальные, и запустить его без установки.

Примечание: Autoruns не требует запуска от имени администратора, но на самом деле имеет смысл просто сделать это, поскольку есть несколько функций, которые в противном случае не будут работать, и есть большая вероятность, что ваше вредоносное также ПО запускается от имени администратора.

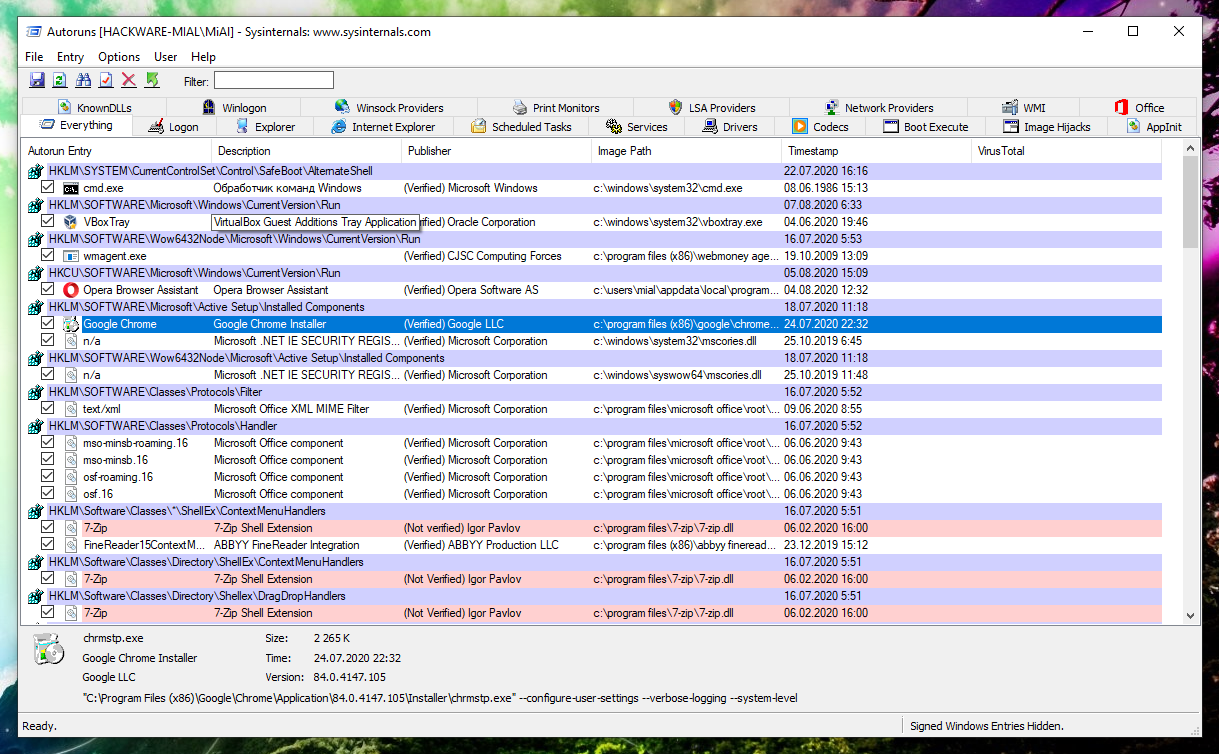

При первом запуске интерфейса вы увидите множество вкладок и список вещей, которые автоматически запускаются на вашем компьютере. На вкладке Everything («Все») по умолчанию отображается всё из каждой вкладки, но это может быть немного запутанным и длинным, поэтому мы советуем просто просматривать каждую вкладку отдельно.

Стоит отметить, что по умолчанию Autoruns скрывает все встроенные компоненты в Windows, которые настроены на автоматический запуск. Вы можете включить отображение этих элементов в параметрах, но мы не рекомендуем это делать.

Отключение программ и служб из автозагрузки

Чтобы отключить любой элемент в списке, вы можете просто снять флажок. Это всё, что вам нужно сделать, просто просмотреть список и удалить всё, что вам не нужно, перезагрузить компьютер и снова запустить его, чтобы убедиться, что всё в порядке.

Примечание: некоторые вредоносные программы будут постоянно отслеживать места, откуда куда они прописали свой автозапуск, и немедленно возвращают значение обратно. Вы можете использовать клавишу F5 для повторного сканирования и просмотра, вернулись ли какие-либо записи после их отключения. Если одна из них снова появится, вам следует использовать Process Explorer, чтобы приостановить или убить эту вредоносную программу, прежде чем отключать её здесь.

Практические рекомендации по использованию Autoruns.

Одно из основных предназначений Autoruns — поиск и обезвреживание вредоносного программного обеспечения. Мощные возможности исследования и нейтрализации элементов автозапуска позволяют легко справиться с внедрившейся в систему заразой. Любой вирус, лишенный возможности автоматического запуска, становится совершенно безвредным, как например, обычный текстовый файл, хранящийся на компьютере.

При возникновении сомнений в отношении какого-либо элемента автозапуска, приведенного в списке выходных данных Autoruns попробуйте провести подробное его исследование, используя следующие приемы:

— Проанализируйте описание, сведения об издателе, наличие и достоверность цифровой подписи. — Выполните двойной щелчок по исследуемому элементу и проверьте точку его автостарта в реестре или каталоге файловой системы. — Используйте контекстное меню Search Online

или комбинацию клавиш CTRL+M для получения дополнительных сведений по результатам поиска в Интернете. — Если у вас имеется сохраненный журнал предыдущих сессий — сравните текущие данные с сохраненными (менюFile — Compare ). — Отправьте файл на онлайн проверку VirusTotal.com. Если файл является вредоносным, с большой долей вероятности, служба VirusTotal этот факт подтвердит. — Для подробного анализа активности подозрительного процесса используйте родственную утилитуProcess Explorer от Sysinternals. Можно воспользоваться прямым вызовом утилиты через пункт контекстного меню для выбранного элемента автозапуска.

На сегодняшний день, Autoruns, поддерживаемая разработчиками много лет, является одной из самых эффективных программ для контроля автозапуска. Однако, все более популярными становятся программы мониторинга автозапуска в реальном масштабе времени. Такие программы запускаются автоматически и ведут постоянное наблюдение за состоянием элементов автозапуска, принимая меры при попытке какого-либо ПО ”прописаться” для автоматического старта. Понятное дело, что главными недостатками подобных программ является повышенное потребление ресурсов системы и невозможность полного контроля всех элементов автозапуска. Примером программ мониторинга могут быть бесплатные Anvir Task Manager

, отличающийся повышенным потреблением ресурсов, и, менее прожорливый, но значительно уступающий по возможностямPT Startup Monitor . В начало страницы | На главную страницу

Best practices for resolving autorun issues

A clean and tidy computer is the key requirement for avoiding problems with autorun. This means running a scan for malware, cleaning your hard drive using 1cleanmgr and 2sfc /scannow, 3uninstalling programs that you no longer need, checking for Autostart programs (using 4msconfig) and enabling Windows’ 5Automatic Update. Always remember to perform periodic backups, or at least to set restore points.

Should you experience an actual problem, try to recall the last thing you did, or the last thing you installed before the problem appeared for the first time. Use the 6resmon command to identify the processes that are causing your problem. Even for serious problems, rather than reinstalling Windows, you are better off repairing of your installation or, for Windows 8 and later versions, executing the 7DISM.exe /Online /Cleanup-image /Restorehealth command. This allows you to repair the operating system without losing data.

To help you analyze the autorun.exe process on your computer, the following programs have proven to be helpful: ASecurity Task Manager displays all running Windows tasks, including embedded hidden processes, such as keyboard and browser monitoring or Autostart entries. A unique security risk rating indicates the likelihood of the process being potential spyware, malware or a Trojan. BMalwarebytes Anti-Malware detects and removes sleeping spyware, adware, Trojans, keyloggers, malware and trackers from your hard drive.